Полное меню

- Актуальное

законодательство - Интернет

и право- - Рассылка ''Закон есть закон''

- - Форум сайта (архив)

- - Законодательство

- - Судебная практика (необычная)

- - Судебная практика (авторская)

- - Процедура UDRP и и решения WIPO

- - Книги серии ''Интернет и Право''

- - Книги в открытом доступе

- - Учебный курс ''Интернет и Право''

- - Учебный курс ''Доменные споры''

- - Литература по ''Интернет и Право''

- - Литература по интел. собственности

- - Научный уголок (работы гостей)

- - Авторские публикации

- Информационные

материалы - ЮРИДИЧЕСКИЕ

УСЛУГИ- - Перечень юридических услуг

- - Карта юридических услуг

- - Юридическая консультация

- - Доменные споры (RU), авторское право

- - Международный суд по доменам (COM)

- - Защита прав на маркетплейсе (WB, Ozon)

- - Защита прав в соцсетях (Vk, Ok, FB)

- - Купля-продажа домена, сайта, ПО

- - Досудебное урегулирование конфликта

- - Защита чести и деловой репутации

- - Отмена блокировки сайта/домена РКН

- - ФАС: товарные знаки, авторское право

- - Регистрация ПО/сайта (Роспатент)

- - Юридическая проверка домена

- - Нотариальное заверение сайтов

- - Способы и формы оплаты услуг

- - Мы в СМИ

- - О компании, клиенты

- - Наши дела и победы

- - Контакты и реквизиты

- Информация

о сайте -

Основные ссылки |

Вернуться в "Каталог СНиП"ГОСТ Р ИСО/МЭК ТО 13335-3-2007 Информационная технология. Методы и средства обеспечения безопасности. Часть 3. Методы менеджмента безопасности информационных технологий.

Информационная технология МЕТОДЫ И СРЕДСТВА ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ Часть 3 Методы менеджмента безопасности информационных технологий ISO/IECTR 13335-3:1998

Предисловие Цели и принципы стандартизации в Российской Федерации установлены Федеральным законом

от 27 декабря Сведения о стандарте 1 ПОДГОТОВЛЕН Федеральным государственным учреждением «Государственный научно-исследовательский испытательный институт проблем технической защиты информации Федеральной службы по техническому и экспортному контролю» (ФГУ «ГНИИИ ПТЗИ ФСТЭК России), Банком России, обществом с ограниченной ответственностью «Научно-производственная фирма «Кристалл» (ООО «НПФ «Кристалл») на основе собственного аутентичного перевода стандарта, указанного в пункте 4 2 ВНЕСЕН Техническим комитетом по стандартизации ТК 10 «Перспективные производственные технологии, менеджмент и оценка рисков» 3 УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ Приказом Федерального агентства по техническому регулированию и метрологии от 7 июня 4 Настоящий стандарт идентичен международному отчету ИСО/МЭК ТО 13335-3:1998 «Информационная технология. Рекомендации по менеджменту безопасности информационных технологий. Часть 3. Методы менеджмента безопасности информационных технологий» (ISO/IECTR 13335-3:1998 «Information technology - Guidelines for the management of information technology security - Part 3: Techniques for the management of information technology security»). При применении настоящего стандарта рекомендуется использовать вместо ссылочных международных стандартов соответствующие им национальные стандарты Российской Федерации, сведения о которых приведены в дополнительном приложении F 5 ВВЕДЕН ВПЕРВЫЕ Информация об изменениях к настоящему стандарту публикуется в ежегодно издаваемом информационном указателе «Национальные стандарты», а текст изменений и поправок - в ежемесячно издаваемых информационных указателях «Национальные стандарты». В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет опубликовано в ежемесячно издаваемом информационном указателе «Национальные стандарты». Соответствующая информация, уведомления и тексты размещаются также в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет Содержание НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

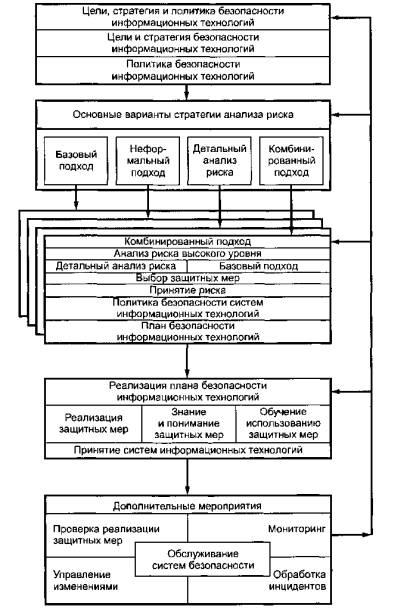

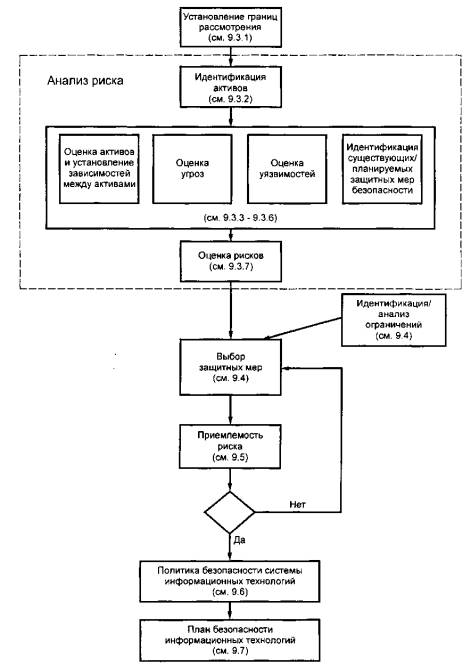

Дата введения - 2007-09-01 1 Область примененияНастоящий стандарт устанавливает методы менеджмента безопасности информационных технологий. В основе этих методов лежат общие принципы, установленные в ИСО/МЭК 13335-1. Стандарт будет полезен при внедрении мероприятий по обеспечению безопасности информационных технологий. Для полного понимания настоящего стандарта необходимо знание концепций и моделей, менеджмента и планирования безопасности информационных технологий, установленных в ИСО/МЭК 13335-1. 2 Нормативные ссылкиВ настоящем стандарте использованы нормативные ссылки на следующие международные стандарты: ИСО/МЭК 13335-1:2004 Информационная технология. Методы обеспечения безопасности. Менеджмент безопасности информационных и телекоммуникационных технологий. Часть 1. Концепция и модели менеджмента безопасности информационных и телекоммуникационных технологий ИСО/МЭК 13335-4:2004 Информационная технология. Рекомендации по менеджменту безопасности информационных технологий. Часть 4. Выбор мер защиты. 3 Термины и определенияВ настоящем стандарте применены термины по ИСО/МЭК 13335-1. 4 СтруктураНастоящий стандарт содержит 12 разделов. Раздел 5 содержит информацию о цели настоящего стандарта. В разделе 6 приведен общий обзор способов управления безопасностью информационных технологий. В разделе 7 приведены цели, стратегия и политика обеспечения безопасности информационных технологий. Раздел 8 содержит описание вариантов стратегии анализа риска. В разделе 9 приведено детальное описание комбинированного подхода анализа риска. Раздел 10 посвящен вопросам применения защитных мер, а также подробному обсуждению программ ознакомления персонала с мерами обеспечения безопасности и процесса их одобрения. Раздел 11 содержит описание работ по последующему наблюдению за системой, необходимых для обеспечения эффективного действия средств защиты. И наконец, в разделе 12 приведено краткое описание настоящего стандарта. 5 ЦельЦель настоящего стандарта - дать необходимые описания и рекомендации по способам эффективного управления безопасностью информационных технологий. Эти способы могут быть использованы для оценки требований по безопасности и рисков. Кроме того, они должны помочь устанавливать и поддерживать необходимые средства обеспечения безопасности, то есть правильный уровень обеспечения безопасности информационных технологий. Может возникнуть необходимость в том, чтобы результаты, полученные таким образом, были усилены за счет применения дополнительных средств защиты применительно к данной организации и данной среде. Настоящий стандарт предназначен для сотрудников организации, ответственных за управление безопасностью информационных технологий и/или за внедрение мер обеспечения их безопасности. 6 Способы управления безопасностью информационных технологийПроцесс управления безопасностью информационных технологий основывается на принципах, изложенных в ИСО/МЭК 13335-1, и может быть реализован как в масштабе всей организации, так и в конкретной ее части. На схеме (см. рисунок 1) приведены основные этапы этого процесса, а также показана обратная связь между результатами процесса и его отдельными частями. Такая обратная связь должна устанавливаться по мере необходимости как в пределах продолжительности одного из этапов, так и после завершения одного или нескольких этапов. Данная схема демонстрирует основные направления, рассматриваемые в настоящем стандарте.